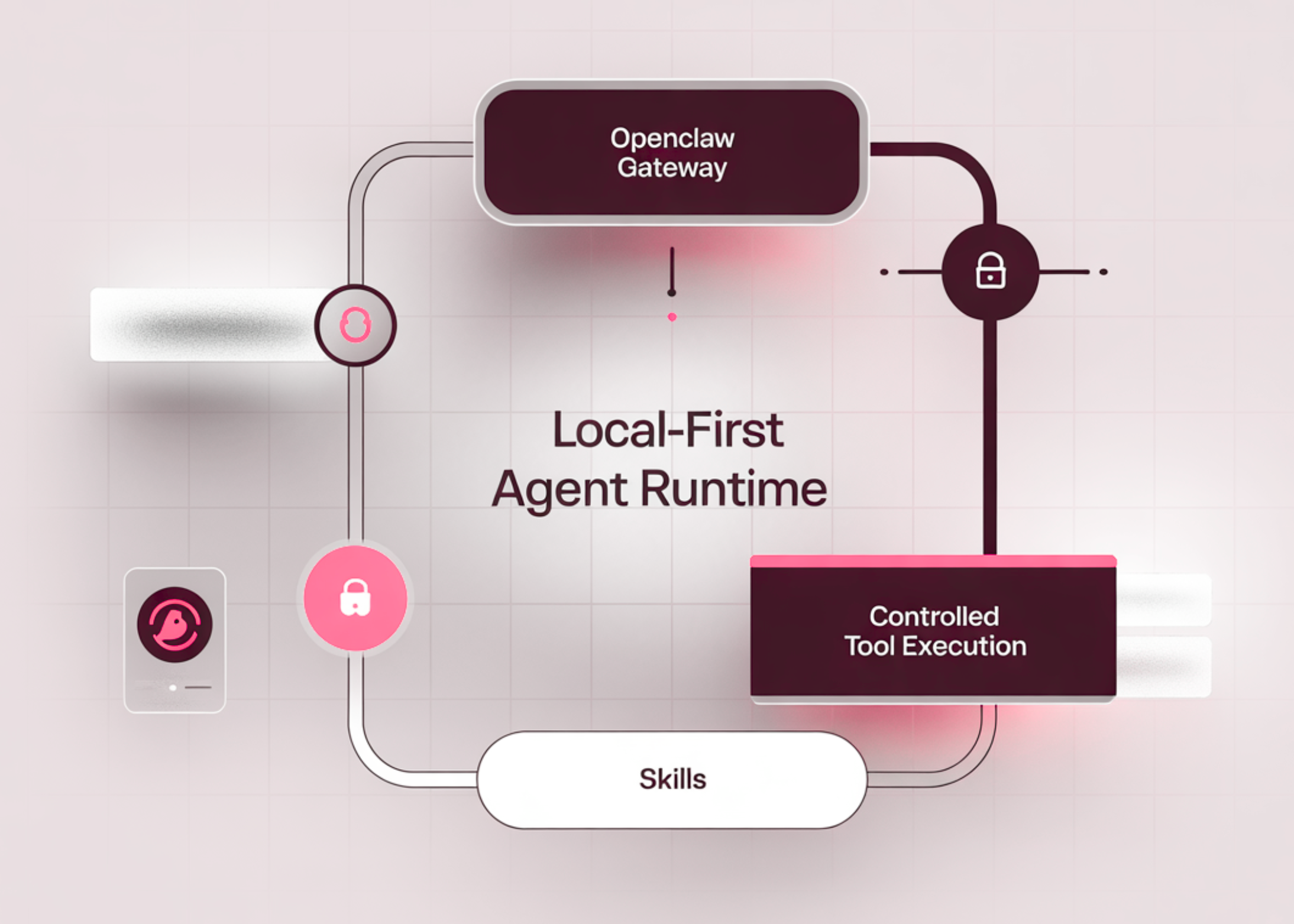

Como Construir um Runtime de Agente Local-First Seguro com OpenClaw Gateway, Habilidades e Execução Controlada de Ferramentas

Neste tutorial, construímos e operamos um runtime OpenClaw totalmente local e válido por esquema. Configuramos o gateway OpenClaw com vinculação de loopback estrita, configuramos o acesso autenticado ao modelo por meio de variáveis de ambiente e definimos um ambiente de execução seguro usando a ferramenta exec integrada. Em seguida, criamos uma habilidade personalizada estruturada que o agente OpenClaw pode descobrir e […] O post Como Construir

Neste tutorial, construímos e operamos um runtime OpenClaw totalmente local e válido por esquema. Configuramos o gateway OpenClaw com vinculação de loopback estrita, configuramos o acesso autenticado ao modelo por meio de variáveis de ambiente e definimos um ambiente de execução seguro usando a ferramenta exec integrada. Em seguida, criamos uma habilidade personalizada estruturada que o agente OpenClaw pode descobrir e invocar deterministicamente. Em vez de executar manualmente scripts Python, permitimos que o OpenClaw orquestre o raciocínio do modelo, a seleção de habilidades e a execução controlada de ferramentas por meio de seu runtime de agente. Ao longo do processo, focamos na arquitetura do OpenClaw, no plano de controle do gateway, nos padrões do agente, no roteamento de modelos e na abstração de habilidades para entender como o OpenClaw coordena o comportamento autônomo em uma configuração segura e local-first. Copy Code Copied Use a different Browser import os, json, textwrap, subprocess, time, re, pathlib, shlex from getpass import getpass def sh(cmd, check=True, capture=False, env=None): p = subprocess.run( ["bash", "-lc", cmd], check=check, text=True, capture_output=capture, env=env or os.environ.copy(), ) return p.stdout if capture else None def require_secret_env(var="OPENAI_API_KEY"): if os.environ.get(var, "").strip(): return key = getpass(f"Enter {var} (hidden): ").strip() if not key: raise RuntimeError(f"{var} is required.") os.environ[var] = key def install_node_22_and_openclaw(): sh("sudo apt-get update -y") sh("sudo apt-get install -y ca-certificates curl gnupg") sh("curl -fsSL https://deb.nodesource.com/setup_22.x | sudo -E bash -") sh("sudo apt-get install -y nodejs") sh("node -v && npm -v") sh("npm install -g openclaw@latest") sh("openclaw --version", check=False) Definimos as funções utilitárias principais que nos permitem executar comandos shell, capturar com segurança variáveis de ambiente e instalar o OpenClaw com o runtime Node.js necessário. Estabelecemos a interface de controle fundamental que conecta a execução Python com a CLI do OpenClaw. Aqui, preparamos o ambiente para que o OpenClaw possa funcionar como o runtime central do agente dentro do Colab. Copy Code Copied Use a different Browser def write_openclaw_config_valid(): home = pathlib.Path.home() base = home / ".openclaw" workspace = base / "workspace" (workspace / "skills").mkdir(parents=True, exist_ok=True) cfg = { "gateway": { "mode": "local", "port": 18789, "bind": "loopback", "auth": {"mode": "none"}, "controlUi": { "enabled": True, "basePath": "/openclaw", "